在客户信息与业务数据高度集中的呼叫中心,数据加密与权限管控如同安全防护的“双引擎”。前者确保数据在静态与传输状态不可破解,后者控制数据流动的最小化范围。两项技术并非非此即彼的替代关系,而是构建纵深防御体系的关键层级。

一、数据加密:构建安全基座的核心技术

1. 全链路加密体系

语音流媒体采用SRTP协议实时加密,确保通话内容在运营商网络传输中不可被截获解析。业务数据存储环节实施AES-256静态加密,密钥管理系统与硬件安全模块(HSM)物理隔离,根密钥碎片化存储于多地数据中心。API接口调用启用双向证书认证,防范中间人攻击。

2. 动态加密策略

根据数据类型实施分级加密:身份信息采用国密算法SM4加密,通话录音叠加声纹混淆技术,质检文本启用同态加密以支持密文分析。密钥生命周期管理系统自动执行季度轮换,单次会话密钥在通话结束后立即销毁。

3. 合规性保障

通过FIPS 140-2三级认证的加密模块,满足GDPR、PCI DSS等法规对敏感数据保护的要求。数据跨境传输时自动切换符合当地标准的加密协议,规避法律风险。

二、权限管控:精准阻断内部风险

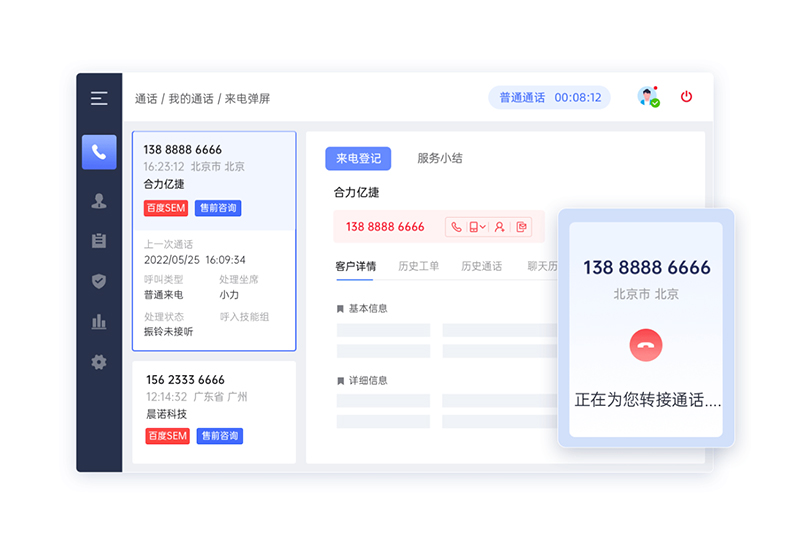

1. 细粒度访问控制

基于RBAC模型与ABAC属性结合,将权限划分至字段级别:普通客服仅可查看客户手机号后四位,投诉专员可访问完整信息但禁止导出,运维人员操作数据库需动态审批并全程录屏。高危操作(如批量下载)触发人脸识别+地理位置双因子认证。

2. 动态权限调整

AI引擎实时分析用户行为,当检测到非常规时段登录、高频查询等异常时,自动降级账户权限至只读模式。移动端设备接入时,根据网络环境(家庭WiFi/公共热点)动态关闭文件传输功能。

3. 操作溯源机制

区块链技术记录所有数据访问日志,形成不可篡改的操作证据链。离职员工权限回收后,系统自动扫描残留访问令牌,杜绝权限幽灵账户。

三、协同防护:技术融合的实战价值

1. 加密与权限的耦合设计

在文件共享场景中,加密密钥按权限等级分段保管:业务部门掌握内容密钥,IT部门持有策略密钥,双方协同才能解密完整数据。这种机制既保证数据可用性,又实现操作留痕。

2. 风险场景的联合防御

遭遇勒索软件攻击时,加密技术保护存储数据不被恶意加密,权限系统则阻断攻击者横向移动。数据泄露事件中,加密防护降低信息价值,权限日志快速定位泄露源头。

3. 效能平衡策略

语音质检等实时性要求高的场景,采用轻量级加密算法配合严格权限控制;客户信息库等高价值数据,则实施多层加密与审批制访问。某金融客户实测显示,这种组合策略使漏洞利用成本提升300%。

四、进化方向:智能驱动的新范式

零信任架构推动权限管控从“静态授权”转向“持续验证”,每次数据访问都需重新评估设备状态、用户行为、环境风险等因素。加密技术则向智能化演进:通过机器学习预测数据流向,自动对即将传输的信息施加量子安全加密层。

隐私计算技术的引入,使得加密数据可直接用于AI模型训练,客服质检准确率提升25%的同时,原始语音数据全程不可见。未来三年,动态加密策略与实时权限调整的自动化协同,将成为呼叫中心安全能力的核心指标。

数据安全本质是成本与风险的博弈,加密与权限管控的深度融合,既能降低防御资源的边际成本,又可实现安全防护的帕累托最优。呼叫中心的终极安全目标,是在无感防护中实现业务自由流动。